У Windows виявили новий вірус-вимагач: користувачів змушують платити криптовалютою

Фахівці з кібербезпеки компанії ESET виявили нове шкідливе програмне забезпечення HybridPetya, яке здатне обходити механізм захисту UEFI Secure Boot у операційній системі Windows. Про це повідомило видання NotebookCheck.

UEFI Secure Boot перевіряє цифрові сертифікати програм, що завантажуються під час увімкнення комп’ютера, і блокує запуск неавторизованого чи шкідливого коду. Однак HybridPetya визначає, чи використовує заражений пристрій UEFI з розміткою GPT. У разі підтвердження вірус обходить захист Secure Boot, змінюючи, видаляючи або додаючи файли у завантажувальному розділі. Це дозволяє шкіднику заблокувати доступ до даних на диску та зашифрувати їх.

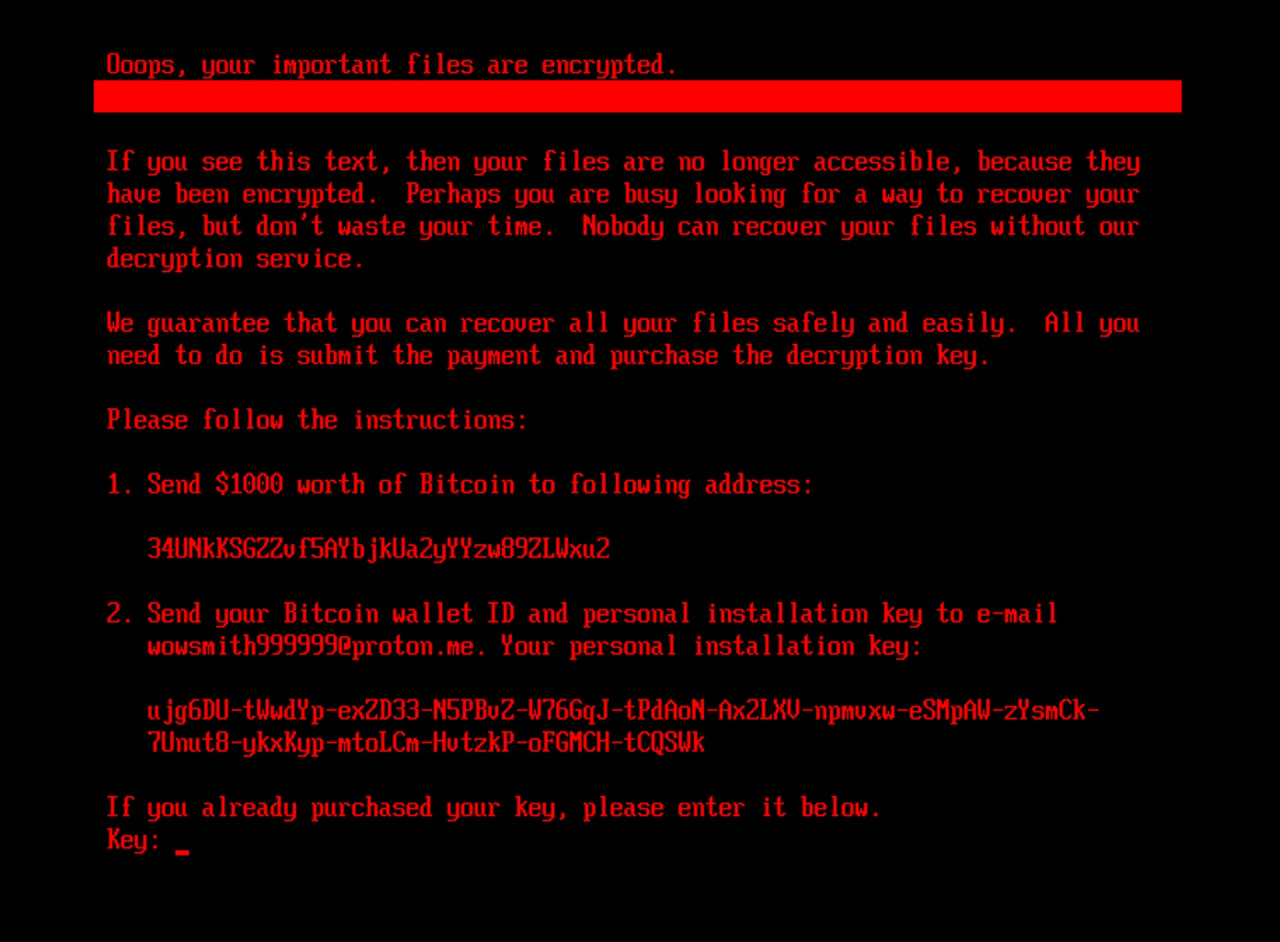

Після активації HybridPetya відображає повідомлення про шифрування файлів і вимагає викуп у розмірі $1000 у біткойнах. У тексті зазначається адреса криптогаманця для переказу коштів, а також інструкції для користувача: надіслати власну адресу гаманця та згенерований інсталяційний ключ на електронну пошту ProtonMail, щоб отримати ключ розшифрування.

Наразі ESET не зафіксувала реальних атак із використанням HybridPetya. Експерти припускають, що цей зразок може бути прототипом або перебувати на стадії тестування перед масовим поширенням. Вразливість, яку використовує шкідник, була усунута в оновленні Windows у рамках Patch Tuesday у січні 2025 року. Користувачі, які встановили актуальні оновлення системи, захищені від цієї загрози.

Підписуйтесь на наш Telegram-канал t.me/sudua та на Google Новини SUD.UA, а також на наш VIBER, сторінку у Facebook та в Instagram, щоб бути в курсі найважливіших подій.