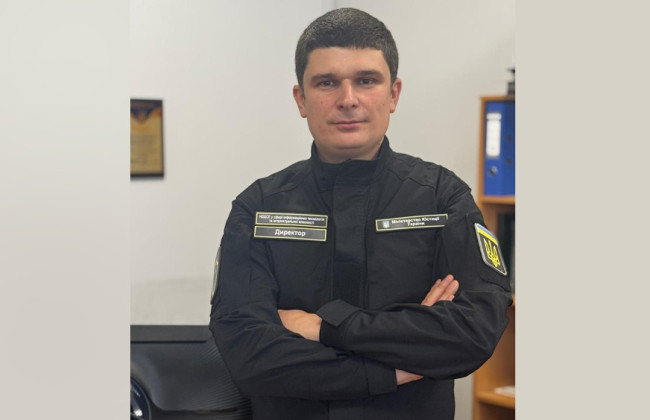

Директор НИЦСЭ Михаил Можаев: «Мы первыми установили причастность хакеров Главного разведывательного управления генштаба рф к кибератаке на украинский энергетический объект»

Государственные предприятия и объекты критической инфраструктуры Украины с февраля 2022 находятся под постоянными кибератаками российских спецслужб. Что привело к взлому, каким образом вирус вошел в систему и какая информация попала к врагу – устанавливают эксперты Научно-исследовательского центра судебной экспертизы в сфере информационных технологий и интеллектуальной собственности Министерства юстиции Украины.

Директор НИЦСЭ Михаил Можаев в интервью «Судебно-юридической газете» рассказал об особенностях российской кибервойны против Украины и необходимых правилах кибергигиены для каждого гражданина.

Усім відома дата початку гарячої фази війни – 24 лютого 2022 року, а коли почалася широкомасштабний російська кібервійна?

В законодавстві України, на жаль, відсутній термін кібервійна. Хоча наша країна є першою, хто реально став об’єктом кіберагресії в її повному розумінні.

Масовані кібератаки об’єктів критичної інфраструктури, банківський сектор, великі приватні українські компанії почалися 21 лютого. Пік атак прийшовся на травень 2022 року. Це були тисячі точкових атак на об’єкти критичної інфраструктури. Можливо, 10 тисяч, можливо, більше.

І якщо до лютого 2022 року українські фахівці їздили в інші країни на навчання, то зараз іноземні фахівці приїжджають до нас. Жодна країна в світі не зазнавала такої кількості кібератак як Україна за 2 роки і 7 місяців.

Як простою мовою можна описати кібератаку?

Будь-яка кібератака складається з двох фаз: гаряча фаза кібератаки, безпосередньо, коли вона відбувається, і холодна фаза, коли встановлюються обставини проникнення в систему і вживаються заходи недопущення повторного інциденту.

В період гарячої фази, яка може тривати від кількох хвилин до, умовно, доби, важливо, щоб система безпеки організації була до цього готова. Завдання спеціалістів на місцях вчасно побачити і зрозуміти що кібератака почалася. Важливо правильно зреагувати: блокувати порти, максимально обмежити, або перекрити канали зв’язку.

Робота судових експертів розпочинається на другій, холодній фазі. Це аналіз слабких місць системи, як було здійснено проникнення, який об’єм даних було вкрадено або знищено та визначити завдані збитки.

Ви можете встановити, хто здійснював кібератаку?

Кожному хакерському угрупованню притаманні свої властивості. Це особливості внутрішньої підготовки, звичаїв, характерні риси. Спеціальні органи цими даними володіють і по характеру гарячої фази інциденту, будь то DDoS-атака, чи атака на критичну інфраструктуру, або перехват трафіку можна зробити висновок, яке хакерське угруповання брало в цьому участь.

Яка роль судових експертів протидії кібератакам?

Судові експерти працюють з комп’ютерною технікою, яка піддавалася зламу. Після вивчення Log-файлів системи чи окремого документу, застосунку, файлів оновлення, експерт, за характерними рисами може зробити висновок, чи мав місце злам, і як вірус потрапив в систему.

Наступне завдання, досліджуючи логи, інформацію з телекомунікаційного обладнання, встановити, який об’єм інформації було вкрадено, втрачено.

Відомий вірус «Петя». Як він потрапив до комп’ютерів?

«Петя» потрапив до комп’ютерів через бухгалтерський застосунок. Інфікування відбулось в результаті скачування файлів оновлення.

Які характерні риси російських кібератак?

Маючи інформацію про тип, тактику та інші інструменти хакерської атаки, ми виходимо на певні хакерські групи, і встановлюємо їх причетність до збройних сил російської федерації.

Комплексні атаки на об’єкти критичної інфраструктури, підприємства державного та фінансового сектору, органи влади проводять підрозділи Головного розвідувального управління генштабу рф.

Коли кібератаки здійснюються на приватні фірми, ми розуміємо, що збитки несуть власники бізнесів і, скоріш за все, замовником виступає один з конкурентів. Коли йдеться про атаку російського ГРУ збитки зазнають об’єкти, які беруть участь у забезпеченні життєдіяльності держави. Це і є головна риса таких атак.

Що означає «комплексна кібератака»?

Це атака, яка в результаті повністю кладе систему, виводить її з ладу. Якщо говорити про об’єкт енергетики, це означає втрату управління енергоблоками. Якщо говоримо про органи влади – міністерства, відомства – це атака, яка призвела до витоку інформації.

Розкажу живий кейс.

Відбулась кібератака на систему електронного документообігу одного підприємства держсектору, в ході якої стався виток великого об’єму даних, в тому числі з місцями розташування важливих об’єктів.

Наші експерти встановили характер кібератаки, як вона проходила, на які модулі. Визначили, які вразливі місця були використані хакерами для входу. Далі наші експерти провели аналіз комп’ютерно-технічної системи безпеки цього об’єкту.

Ми встановили головну проблему: на новому, нещодавно придбаному обладнанні, були залишені базові, стандартні налаштування. Тобто, підприємство не подбало, щоб убезпечити себе від зламу.

Окрім факту атаки, експерти встановили прямі збитки держави – близько 70 млн грн. Щодо непрямих збитків: частина вкрадених даних упродовж кількох тижнів порціями з’явилася в російських ТГ-каналах. По одному з об’єктів, місце розташування якого значилося в документах, було завдано ракетного удару.

Які характерні помилки служб кіберзахисту?

Наведу один приклад: кібербезпека одного з підприємств щомісяця оновлювала паролі збільшуючи останню цифру на одну одиницю. Для хакерських програм зламати такі паролі не є проблемою.

Щодо кібератак на енергетичну інфраструктуру.

Тут експерти НДЦСЕ є перші, хто встановив причетність до атаки хакерів ГРУ рф.

Інцидент стався на великому енергетичному об’єкті обласного рівня.

Комплексна експертиза виявила, що тактики просування по мережі та набір інструментів, які використовувались під час кібератаки, притаманні певній, раніше встановленій групі хакерів Головного розвідувального управління рф (Головний центр спеціальних технологій рф).

За результатом отриманої інформації було проведено військову експертизу, та встановлено, що вказане хакерське угрупування перебуває у складі збройних сил російської федерації та є військовим формуванням.

Якої шкоди було завдано цьому об’єкту?

Внаслідок хакерської атаки з технологічної мережі було вимкнене одне автоматизоване робоче місце та інфіковано шкідливим програмним забезпеченням 5 комп’ютерів персоналу. Це призвело до витоку інформації та спотворенню процесу обробки даних.

Звичайні громадяни можуть бути об’єктами російської кіберагресії?

Для ворога – ми усі вороги. Будь-який громадянин України може потрапити під агресію.

Зараз ми завершили низку експертиз мобільних телефонів, комп’ютерів підозрюваних у підпалах авто військових, інших подібних злочинах. В ТГ-каналах здійснюються системні розсилки пропонування роботи. Дітям 12-16 років доручали наносити точкові диверсії по об’єктах критичної інфраструктури, Збройних Сил України… Підозрюваним ворог пропонував 5-8 тис грн. Діти звітували про виконання завданнь. Грошей не отримували.

Стосовно спам-розсилок. Їх дуже багато. Мета – психологічний тиск на військових, їхні сім’ї, інші категорії громадян. В таких випадках необхідно звертатися до кіберполіції.

Що можна зробити самостійно?

В першу чергу, необхідно дотримуватися інформаційної гігієни. Люди часто самі підставляються. Починаючи від того, що переходять за невідомими посиланнями. Після таких переходів відбувається інфікування пристрою і сторонні особи отримують доступ на вашої інформації.

Усі пристрої мають бути максимально захищені: двохфакторна аутентифікація, складні паролі. Необхідно відповідально ставитися і до використання ЕЦП. Люди часто пересилають цей файл іншим особам, генерують на нього прості паролі, які за кілька хвилин можна зламати. Люди збувають, що ЕЦП дорівнює їх живому підпису.

Підсумую: якщо ми навчимося захищатися на своєму рівні, ми суттєво підвищимо і кіберзахист держави в цілому.

Автор: Наталья Мамченко

Подписывайтесь на наш Тelegram-канал t.me/sudua и на Google Новости SUD.UA, а также на наш VIBER, страницу в Facebook и в Instagram, чтобы быть в курсе самых важных событий.